Was ist Claw Code? Der Claude Code Rewrite erklärt

claw-code ist eine Clean-Room-Python-Neuentwicklung des Agent-Harness von Claude Code. Hier erfahren Sie, was es ist, wie es entstanden ist und was Entwickler wissen müssen.

Hey, Leute. Ich bin Dora. Könnt ihr euch das vorstellen? Ich beobachte das claw-code-Repository schon seit dem Morgen, an dem es auftauchte. Nicht weil ich erwartet hatte, es zu nutzen – sondern weil die Umstände seiner Entstehung zeigen, wie das agentische Coding-Ökosystem unter all dem Lärm tatsächlich funktioniert.

Ich erkläre euch, was passiert ist, was claw-code ist und wen das wirklich betrifft.

Was Passiert Ist: Die Offenlegung des Claude Code Quellcodes

Wie der Source-Map-Leak Entstand

Am 31. März 2026 bemerkte Sicherheitsforscher Chaofan Shou etwas Merkwürdiges in der npm-Registry. Version 2.1.88 von @anthropic-ai/claude-code wurde mit einer angehängten 59,8 MB großen JavaScript-Source-Map-Datei ausgeliefert.

Source Maps sind Debugging-Artefakte – sie übersetzen minimierten Produktionscode zurück in lesbares TypeScript, damit Entwickler Stack-Traces nachvollziehen können. Sie sollten nicht in öffentlichen Paketen ausgeliefert werden.

Der Mechanismus ist nicht exotisch. Buns Bundler, den Claude Code intern verwendet, generiert standardmäßig Source Maps, sofern man sie nicht explizit deaktiviert. Es gibt einen offenen Bun-Bug (oven-sh/bun#28001, eingereicht am 11. März), der meldet, dass Source Maps auch dann in Produktions-Builds erscheinen, wenn sie es nicht sollten. Falls das die Ursache des Leaks war, hat Anthropics eigene Build-Toolchain ein bekanntes Problem ausgeliefert und dadurch ihr eigenes Produkt offengelegt. Niemand musste etwas hacken. Die Datei war einfach da und verwies auf ein ZIP-Archiv, das auf Anthropics eigenem Cloudflare R2 Storage Bucket lag.

Anthropic bestätigte den Vorfall als „ein Release-Packaging-Problem, das durch menschliches Versagen verursacht wurde, kein Sicherheitsverstoß.” Erwähnenswert: Dies ist das zweite Mal, dass es passiert ist – ein nahezu identischer Source-Map-Leak trat mit einer früheren Version im Februar 2025 auf.

Noch ein Hinweis für alle, die Claude Code an jenem Morgen über npm aktualisiert haben: Zwischen 00:21 und 03:49 UTC am selben Tag war ein separater Supply-Chain-Angriff auf das axios-Paket aktiv. Axios ist eine Claude Code-Abhängigkeit. Wer in diesem Zeitfenster aktualisiert hat, sollte seine Abhängigkeiten prüfen und Zugangsdaten rotieren.

Was Tatsächlich Offengelegt Wurde

Keine Kundendaten, keine API-Zugangsdaten, keine Modellgewichte. Was offengelegt wurde: ca. 512.000 Zeilen TypeScript in ~1.900 Dateien – die Query-Engine, das Tool-System, die Multi-Agent-Orchestrierungslogik, Context Compaction und 44 Feature-Flags für Funktionalität, die entwickelt aber noch nicht ausgeliefert ist.

Diese Feature-Flags sind der strategisch sensibelste Teil. Kompilierter Code hinter Flags, die im externen Build zu false ausgewertet werden, ist nicht nur ein Implementierungsdetail – es ist eine Produkt-Roadmap. Wettbewerber können nun sehen, was Anthropic entwickelt hat und zu veröffentlichen plant. Diese strategische Überraschung lässt sich nicht rückgängig machen.

Was Ist claw-code?

Clean-Room-Neuentwicklung, Kein Archiv

Innerhalb von Stunden nach der Offenlegung tauchten gespiegelte Repositories auf GitHub auf. Anthropic begann, DMCA-Takedowns einzureichen. Das Internet wartete nicht.

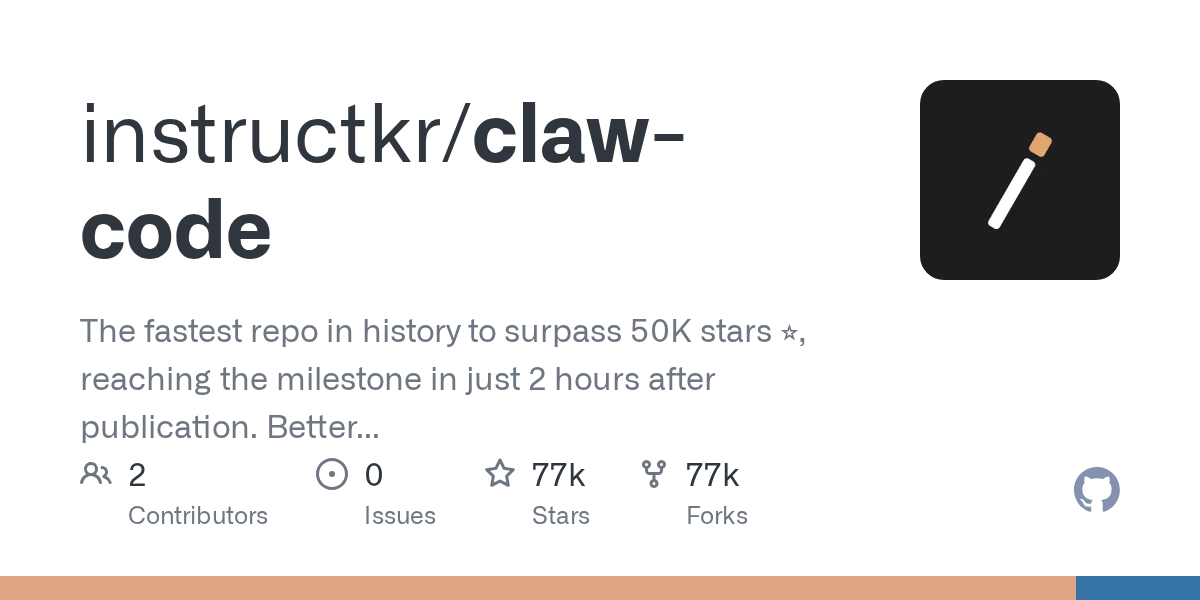

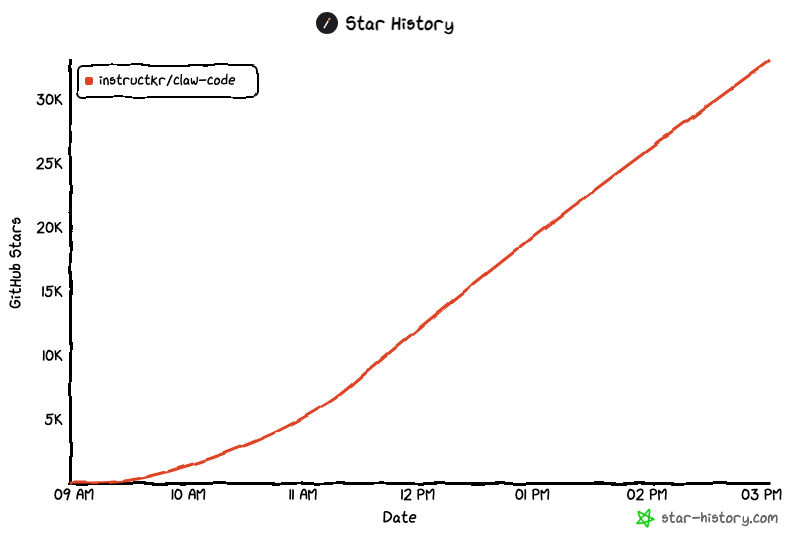

Sigrid Jin (@instructkr) – eine koreanische Entwicklerin, die im Februar an Claude Codes erstem Geburtstagsfest in San Francisco teilgenommen hatte – veröffentlichte das, was zu claw-code wurde. Das Repo erreichte 50.000 Sterne in zwei Stunden – eine der schnellsten Akkumulationsraten, die GitHub je verzeichnet hat.

Die wichtige Unterscheidung: claw-code ist kein Archiv des geleakten TypeScript. Es ist eine Python-Neuentwicklung nach dem Clean-Room-Prinzip, von Grund auf neu gebaut, indem die ursprüngliche Harness-Struktur gelesen und die Architekturmuster reimplementiert wurden, ohne Anthropics proprietären Quellcode zu kopieren. Jin baute es über Nacht mit oh-my-codex, einer Orchestrierungsschicht auf OpenAIs Codex, mit parallelen Code-Reviews und persistenten Ausführungsschleifen.

Ob eine Clean-Room-Reimplementierung die urheberrechtliche Exposition vollständig umgeht, ist eine rechtliche, keine technische Frage. Diese Antwort ist nicht geklärt. Das Repo ist explizit: „Dieses Repository erhebt keinen Anspruch auf das Eigentum am ursprünglichen Claude Code-Quellmaterial.” Aber Framing und rechtliches Ergebnis sind nicht dasselbe.

Aktueller Stand: Jetzt Python, Später Rust

Stand April 2026 ist der Hauptquellbaum Python-first. Die Struktur spiegelt Claude Codes Kernmodule: CLI-Einstieg, Query-Engine, Runtime-Session-Management, Tool-Ausführung, Permission-Kontext, Session-Persistenz und ein parity_audit.py, das explizit Lücken zur ursprünglichen Implementierung nachverfolgt.

Diese letzte Datei ist erwähnenswert. Sie ist eingebaute ehrliche Buchführung über das, womit die Neuentwicklung noch nicht Schritt gehalten hat. Diese Art von Transparenz ist nützlicher als so zu tun, als wäre alles vollständig.

Ein Rust-Port ist in Arbeit – in der README als nächste Richtung beschrieben. Kein stabiles Release, kein bestätigter Zeitplan.

Was die Architektur Enthüllt

Der eigentliche Wert hier – für Entwickler – ist nicht das Drama. Es ist, was die offengelegte Architektur darüber aussagt, wie produktionsreife agentische Coding-Systeme tatsächlich aufgebaut sind.

Multi-Agent-Orchestrierungsmuster

Claude Code ist keine einzelne Chatbot-Schleife. Die Community-Analyse, die sich seit dem Leak weit verbreitet hat, beschreibt seinen Kern: eine Agent-Schleife, 40+ diskrete Tools, bedarfsgesteuertes Skill-Loading, Kontextkomprimierung, Subagent-Spawning, ein Task-System mit Abhängigkeitsgraphen und Worktree-Isolation für parallele Ausführung.

Das Subagent-Muster ist es wert, verstanden zu werden. Wenn eine Aufgabe droht, das primäre Kontextfenster zu füllen, spawnt Claude Code unabhängige Agent-Instanzen mit eigenem Kontext und eigenem Aufgabenbereich. Erkundungsarbeit kontaminiert den Hauptthread nicht. Aufgaben laufen parallel, ohne sich gegenseitig zu blockieren.

Bemerkenswert ist, wie minimal die Orchestrierungsschicht ist. Sie erzwingt keine starren Workflows. Sie stellt Tools bereit, verwaltet Berechtigungen und Kontext und tritt dann in den Hintergrund. Das Modell übernimmt das Reasoning. Der Harness schafft Bedingungen, damit dieses Reasoning nützlich ist.

Berechtigungsschichten und Tool-Sandboxing

Über vierzig Tools – Bash-Ausführung, Dateilesen, Web-Fetch, LSP-Integration, Git-Operationen – sind jeweils einzeln berechtigungsgesteuert. Zusammengesetzte Bash-Befehle, die mit &&, ||, ; oder Pipes verkettet sind, werden Teilbefehl für Teilbefehl ausgewertet. Wenn irgendein Teil verweigert würde, wird der gesamte Befehl blockiert.

Die Deny-List gewinnt immer gegenüber der Allow-List. Das ist das richtige Design für alles, was beliebige Shell-Befehle ausführt.

Dieser architektonische Instinkt konvergiert im gesamten Ökosystem. Die OpenClaw Multi-Agent-Routing-Dokumentation beschreibt Pro-Agent-Tool-Richtlinien, Session-Isolation und separate Auth-Profile – dieselben Muster, auf eine andere Host-Plattform angewendet. Ein Agent mit weitreichenden Berechtigungen und ohne Sandboxing ist ein Agent, dem man keine echte Arbeit anvertrauen kann. Das Feld arbeitet das gerade heraus.

Sollten Entwickler claw-code Beachten?

Experimentell vs. Produktionseinsatz

Wenn ihr agentisches Harness-Design studiert – wie man Tool-Berechtigungen strukturiert, wie Context Compaction funktioniert, wie Subagent-Spawning koordiniert wird – ist claw-code wirklich nützlich. Die Python-Implementierung ist lesbar, parity_audit.py gibt euch eine Karte, wo sie von der ursprünglichen Implementierung abweicht, und die Architektur ist nun in mehreren unabhängigen Analysen gut dokumentiert.

Wenn ihr etwas baut, das ihr ausliefern oder auf das ihr euch verlassen wollt, sieht das Bild anders aus. Die Python-Neuentwicklung ist weniger als eine Woche alt. Der Rust-Port ist aspirational. Es gibt keine Versionierungsstabilität, keine Wartungszusage und keine Klarheit darüber, wie rechtliche Exposition die Kontinuität des Projekts beeinflussen könnte. Sich auf claw-code in der Produktion zu verlassen bedeutet, auf ein Projekt zu setzen, das sich erheblich verändern – oder verschwinden – könnte, basierend auf Faktoren außerhalb eurer Kontrolle.

Für die meisten Entwickler im Moment: Lest den Code, führt ihn nicht in der Produktion aus.

Rechtliche und Stabilitätsrisiken

Anthropics DMCA-Maßnahmen gegen Archive des ursprünglichen TypeScript sind aktiv. Der rechtliche Status von claw-code als Clean-Room-Neuentwicklung ist tatsächlich unklar. Clean-Room-Reimplementierung hat eine Rechtsgeschichte, die Projekte manchmal schützt und manchmal nicht, abhängig von den Einzelheiten. Wer darauf aufbaut, sollte diese Unsicherheit ehrlich einkalkulieren.

Die Stabilitätsfrage ist separat. Selbst wenn das Projekt ungehindert weiterläuft, ist eine Codebasis, die in einer einzigen nächtlichen Sitzung aufgebaut wurde, nicht auf Augenhöhe mit dem, was sie modelliert. Das parity_audit.py verfolgt die Lücken – aber Lücken verfolgen ist nicht dasselbe wie sie schließen.

FAQ

F: Ist claw-code dasselbe wie Claude Code? Nein. Claude Code ist Anthropics offizielles TypeScript-CLI, aktiv gewartet, über npm vertrieben. claw-code ist eine unabhängige Python-Neuentwicklung, die Architekturmuster spiegelt. Gleiche Design-Philosophie; völlig anderes Projekt.

F: Kann ich Claude Code durch claw-code ersetzen? Nicht heute. claw-code hat keine Feature-Parität, der Rust-Port ist nicht stabil, und es trägt ungelöste rechtliche Fragen mit sich. Für tatsächliche Coding-Arbeit bleibt Claude Code das Produktions-Tool.

F: Was bedeutet Anthropics DMCA-Maßnahme für das Projekt? Anthropic hat Repositories ins Visier genommen, die das ursprüngliche geleakte TypeScript hosten. claw-code beansprucht den Clean-Room-Status als Verteidigung. Ob das rechtlich standhält, ist ungeklärt. Das Projekt könnte dennoch unter Druck geraten.

F: Ist claw-code Open Source? Es ist auf GitHub unter einer permissiven Lizenz veröffentlicht. Ob „Open Source” und „sicher genug, um darauf zu vertrauen” hier dasselbe bedeuten, ist eine Frage, über die es sich lohnt nachzudenken.

Die architektonische Offenlegung durch diesen Vorfall ist für mich wichtiger als claw-code selbst. Claude Codes internes Design – Subagent-Spawning, Tool-Sandboxing, Context Compaction, Permission-Layering – ist nun in öffentlichen Analysen dokumentiert, weit über das hinaus, was Reverse Engineering zuvor aufgedeckt hatte. Das erhöht die Messlatte für alle, die in diesem Bereich entwickeln.

Ob claw-code rechtlich und technisch stabiles Fundament findet – ich weiß es ehrlich gesagt nicht. Im Moment gilt: Lest es, setzt es nicht produktiv ein.

Frühere Beiträge: