Возможности Claude Mythos в области кибербезопасности: что нужно знать разработчикам и командам безопасности

Claude Mythos вызвал серьёзные опасения в сфере кибербезопасности. Вот что означают просочившиеся данные для разработчиков и специалистов по безопасности, оценивающих эту модель.

«Стоит ли нам беспокоиться?» — сообщение от команды безопасности клиента пришло в Slack, пока я изучал варианты внутренних AI-инструментов, и история об утечке Anthropic оказалась в моей ленте.

Этот вопрос всплывал снова и снова в течение следующих 48 часов. Не от энтузиастов ИИ, а от директоров по информационной безопасности, руководителей служб безопасности и разработчиков, работающих на AI-инфраструктуре, которые внезапно оказались в разговоре, к которому не были готовы.

История с Mythos — это не просто анонс AI-продукта. Это сигнал о том, в каком направлении движется угрозовая среда, и понимание того, что именно подтверждено, а что является домыслом, важнее обычного, когда выходит новая модель. В этой статье мы вместе разберёмся в ответе на этот вопрос.

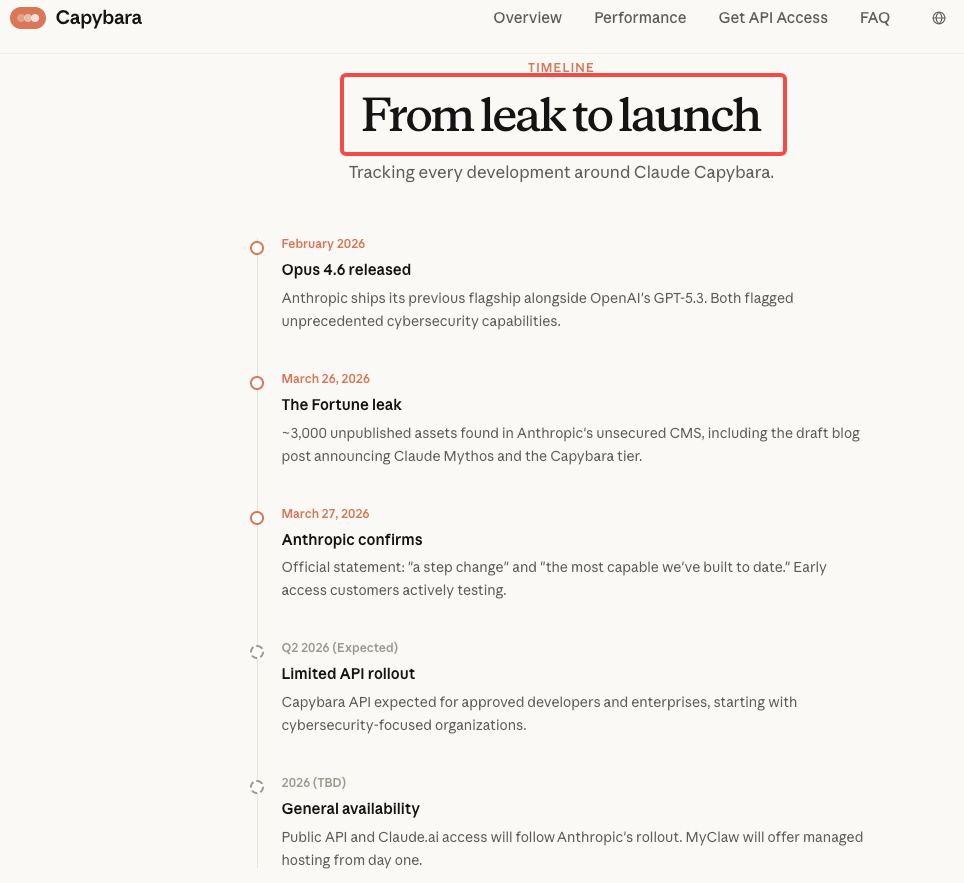

Что раскрыл утёкший черновик о возможностях Mythos в сфере кибербезопасности

Утёкший черновик публикации в блоге — часть почти 3 000 раскрытых внутренних материалов — содержал два громких заявления о кибербезопасности, которые широко цитировались. Собственные слова Anthropic, написанные внутри компании ещё до какого-либо публичного анонса, описывали невыпущенную модель (внутренне связанную с уровнем «Capybara» и называемую Claude Mythos) как «в настоящее время значительно опережающую любую другую модель ИИ по киберспособностям». Далее предупреждалось, что модель «предвещает надвигающуюся волну моделей, способных эксплуатировать уязвимости способами, которые намного опережают усилия защитников».

Во втором ключевом отрывке проявлялась необычная осторожность: «Готовясь к выпуску Claude Mythos, мы хотим действовать с особой осторожностью и понять риски, которые она несёт — даже помимо того, что мы узнаём в ходе собственного тестирования. В частности, мы хотим понять потенциальные краткосрочные риски модели в области кибербезопасности — и поделиться результатами, чтобы помочь киберзащитникам подготовиться».

Такая постановка вопроса рассматривает риск кибербезопасности не как управляемое ограничение, а как значительный внешний фактор, требующий проактивного информирования защитников. Это заметно отличается от позиции Anthropic при предыдущих выпусках.

Чего не хватает в утечке? Конкретных результатов тестирований, категорий эксплойтов или детальной методологии. Утверждения о «значительно более высоких показателях в тестах по кибербезопасности» представляют собой весь объём раскрытых возможностей. Всё более конкретное, что циркулирует в интернете, является домыслом.

Почему Anthropic рассматривает это как беспрецедентный риск

Что на самом деле означает «Значительно опережает любую другую модель ИИ по киберспособностям»

Это утверждение воспринимается иначе, если вы понимаете, на что уже способен Opus 4.6 — нынешний базовый уровень. Речь идёт не о том, что Mythos превосходит низкую планку.

Используя Claude Opus 4.6, Frontier Red Team Anthropic обнаружила и подтвердила более 500 уязвимостей высокой степени серьёзности в производственных кодовых базах с открытым исходным кодом — ошибки, которые оставались незамеченными десятилетиями, несмотря на годы экспертных проверок. Команда не использовала специализированных инструкций или настраиваемого окружения, полагаясь исключительно на встроенные возможности модели.

Один примечательный случай: Opus 4.6 выявил слепую SQL-инъекцию в Ghost CMS (платформе с более чем 50 000 звёзд на GitHub и ранее безупречной историей безопасности) примерно за 90 минут.

Структурное различие между обнаружением уязвимостей с помощью ИИ и традиционным фаззингом является важным контекстом. Фаззеры подают входные данные в код до тех пор, пока что-то не сломается. Claude рассуждает о коде: отслеживает логику между компонентами, изучает историю коммитов для поиска неисправленных вариантов уже исправленных ошибок и оценивает, какие пути в коде изначально рискованны, а не изучает каждый возможный ввод. Mythos, по собственной внутренней оценке Anthropic, делает это лучше, чем что-либо другое из доступного в настоящее время — со значительным отрывом.

Проблема разрыва между защитниками и атакующими: почему атака может опережать защиту

Важнейшим выводом черновика было не перечисление новых типов атак. Важным было объяснение того, почему асимметрия между атакующими и защитниками существует в принципе. Атакующим нужно найти одну слабость. Защитникам нужно прикрыть всё. Модель ИИ, способная рассуждать о коде, выявлять потенциальные уязвимости и помогать с уточнением эксплойтов, сокращает время от «идеи» до «рабочей атаки».

По имеющимся данным, Anthropic предупредила высокопоставленных правительственных чиновников, что Mythos может сделать масштабные кибератаки более вероятными в 2026 году, позволяя создавать высокоавтономных агентов. Опрос Dark Reading начала 2026 года показал, что 48% специалистов по кибербезопасности теперь называют агентный ИИ главным вектором атак года — опережая дипфейки и социальную инженерию.

Это не проблема, которую Mythos создаёт с нуля; это ускоритель. Противники уже используют ИИ без колебаний и соблюдения требований. Защитники, ограничивающие себе доступ к передовым моделям, рискуют уступить критически важные позиции.

Защитные и наступательные применения: где проходит граница

Легитимные варианты использования: сканирование уязвимостей, red teaming, укрепление кода

Защитные применения возможностей Mythos действительно значительны — и именно это является основной причиной, по которой Anthropic создаёт и выпускает эту модель.

Claude Code Security — новая возможность, встроенная в Claude Code, — сканирует кодовые базы на предмет уязвимостей безопасности и предлагает целевые программные патчи для проверки человеком, позволяя командам находить и устранять проблемы безопасности, которые традиционные методы часто упускают. Ничто не применяется без одобрения человека: Claude Code Security выявляет проблемы и предлагает решения, но разработчики всегда принимают окончательное решение.

Применение возможностей уровня Mythos к этому рабочему процессу означало бы обнаружение классов уязвимостей, которые пропускает даже Opus 4.6 — контекстно-зависимые изъяны в бизнес-логике, паттерны взаимодействия нескольких компонентов, обходы аутентификации, требующие понимания архитектуры системы, а не только паттернов кода. Для команд безопасности, сейчас оплачивающих ручное тестирование на проникновение в квартальном цикле, непрерывное сканирование с помощью ИИ на уровне рассуждений Mythos представляет собой существенный сдвиг в том, что достижимо операционно.

Для red team та же мощь требует строгого определения области применения и авторизации. Сама модель не различает авторизованное тестирование и злоумышленное использование — эта ответственность остаётся на ваших процессах и ограничениях.

Что делает Anthropic для ограничения злоупотреблений

Параллельно с Opus 4.6 Anthropic развернула зонды на уровне активации для обнаружения и блокировки киберзлоупотреблений в режиме реального времени, признавая потенциальные неудобства для легитимных исследований в области безопасности. «Это создаст трудности для легитимных исследований и части защитной деятельности, и мы хотим работать с сообществом исследователей безопасности, чтобы найти способы решения этих проблем по мере их возникновения», — предупредила компания.

Конкретно для Mythos средства контроля являются структурными, а не только техническими. Согласно утёкшим документам и публичным заявлениям Anthropic, первоначальный доступ ограничен проверенными исследователями безопасности и защитниками — цель состоит в создании инструментов защиты до того, как наступательные возможности станут широко доступны. Это соответствует подходу Anthropic к предыдущим выпускам с высоким риском и согласуется с практиками, рекомендованными Системой управления рисками ИИ NIST, которая выступает за поэтапное развёртывание с постоянным мониторингом систем ИИ двойного назначения.

Раздел тактик состязательного ИИ в системе MITRE ATT&CK стоит изучить любой команде безопасности, пытающейся моделировать поверхность угроз в данном случае. Задокументированные там тактики предполагают значительно менее способные модели, чем Mythos.

Что оценивают клиенты с ранним доступом в области безопасности

Утёкший черновик был однозначен в отношении приоритета развёртывания Anthropic: «В течение следующих недель мы будем постепенно расширять доступ к Claude Mythos для большего числа клиентов, использующих Claude API. Поскольку нас особенно интересуют применения в кибербезопасности, именно там мы планируем расширить EAP первоначально».

Группа раннего доступа оценивает Mythos применительно к конкретной проблеме, для решения которой была разработана модель: поиск уязвимостей в защищённых производственных кодовых базах быстрее и полнее, чем существующие инструменты. Аналитики отмечают, что это может сократить разрыв между атакой и защитой в обоих направлениях — обеспечивая более быстрое обнаружение уязвимостей, непрерывный red teaming и поиск угроз, а также снижая порог для сложных атак при злоупотреблении.

Для клиентов в области безопасности, находящихся в настоящее время в периоде оценки, практические вопросы сосредоточены в трёх областях: как Mythos интегрируется с существующими рабочими процессами SIEM и управления уязвимостями, могут ли выводы модели представляться в форматах, совместимых с существующими системами отслеживания задач, и как выглядят требования к проверке человеком в масштабе.

В интервью с более чем 40 директорами по информационной безопасности из различных отраслей VentureBeat обнаружил, что формальные системы управления инструментами сканирования на основе рассуждений являются исключением, а не нормой. Наиболее распространённые ответы состояли в том, что область считалась настолько зарождающейся, что многие директора по информационной безопасности не ожидали появления этой возможности так рано в 2026 году. Команды внутри программы раннего доступа в реальном смысле создают руководство по управлению, которому последует вся остальная отрасль.

Последствия для команд разработчиков, работающих на AI-инфраструктуре

Если ваша команда создаёт продукты на основе Claude или любой передовой модели ИИ, ситуация с Mythos порождает две отдельные категории опасений.

Первая — прямая: вы являетесь потенциальной целью для атак с применением ИИ, и эти атаки становятся всё более мощными.

Второе опасение носит архитектурный характер: как ваша AI-инфраструктура защищена от инъекции подсказок, несанкционированного доступа к инструментам и злоупотребления агентами. Организациям необходимо относиться к каждому агенту, боту и AI-сервису как к идентификатору, применяя тот же уровень контроля, разрешений и надзора к нечеловеческим идентификаторам, что и к пользователям-людям — требуя инвентаризации доступа и устранения жёстко закодированных учётных данных, создающих небезопасных ботов.

Практически это означает несколько вещей для команд, сегодня работающих с Claude:

Строго ограничивайте доступ MCP-серверов. Каждый MCP-сервер, подключённый к агенту Claude, является потенциальной поверхностью атаки. Расширенные агентные возможности, делающие Claude Code мощным, также превращают плохо ограниченные разрешения агентов в значимый вектор риска.

Относитесь к CLAUDE.md как к документу безопасности. Инструкции в CLAUDE.md, определяющие, какие инструменты может использовать агент, какие файлы он может читать и какие операции выполнять, являются средствами контроля безопасности, а не просто помощниками по продуктивности. Плохо написанный CLAUDE.md, предоставляющий широкий доступ к файлам или инструментам, усиливает риск.

Применяйте проверку человеком к патчам, сгенерированным ИИ, а не только к коду, сгенерированному ИИ. Код, созданный ИИ, в 2,74 раза более склонен к введению XSS-уязвимостей и в 1,91 раза более склонен к введению небезопасных ссылок на объекты по сравнению с кодом, написанным человеком. Та же способность к рассуждению, которая обнаруживает уязвимости, может их вводить. Проверка человеком изменений, связанных с безопасностью, не является опциональной.

Часто задаваемые вопросы

Могут ли команды безопасности получить доступ к Claude Mythos сейчас?

Не через какие-либо публичные каналы. План развёртывания модели отражает озабоченность кибербезопасностью: ранний доступ ограничен проверенными организациями оборонной кибербезопасности. Для команд безопасности, желающих подготовиться, Claude Code Security — созданный на основе Opus 4.6, доступный сейчас в ограниченном исследовательском предварительном просмотре для клиентов Enterprise и Team — является наиболее близким публично доступным инструментом и полезной отправной точкой для понимания того, что расширит возможность уровня Mythos.

Какие защитные меры строит Anthropic?

Подтверждённые меры включают зонды обнаружения злоупотреблений в режиме реального времени, поэтапное развёртывание с приоритетом для защитников и требования к участию человека в процессе применения патчей. Для Mythos акцент делается на управлении развёртыванием, границах инструментов и журналах аудита.

Будет ли Claude Mythos доступен для коммерческого red teaming?

Не подтверждено. Группа раннего доступа сосредоточена на защитных сценариях использования в области безопасности. Коммерческий red teaming — когда организации нанимают компании по безопасности для активного зондирования своих систем — находится в неоднозначной зоне: это авторизованное наступление. Учитывая заявленную обеспокоенность компании наступательными злоупотреблениями, ожидайте существенных средств контроля доступа, а не открытого доступа через API для случаев использования в red teaming.

Предыдущие публикации:

- Claude Mythos vs Claude Opus 4.6: что утечка раскрывает для разработчиков

- Claude Mythos (Opus 5) утёк: что нам известно на данный момент

- Что такое Claude Mythos? Утечка, уровень Capybara и что подтвердила Anthropic

- Claude Sonnet 4.6: рабочая модель, не тянущая одеяло на себя

- Claude Opus 4.6 и Sonnet 4.6: всё, что вам нужно знать