O que é o Claw Code? A Reescrita do Claude Code Explicada

claw-code é uma reescrita em Python de sala limpa do agente Claude Code. Veja o que é, como aconteceu e o que os desenvolvedores precisam saber.

Olá, pessoal. Sou a Dora. Podem acreditar? Estive acompanhando o repositório claw-code desde a manhã em que ele apareceu. Não porque esperasse usá-lo — mas porque as circunstâncias em torno de sua criação esclarecem como o ecossistema de codificação agêntica realmente funciona, por baixo de todo o ruído.

Deixa eu explicar o que aconteceu, o que é o claw-code e quem deveria realmente se importar com isso.

O Que Aconteceu: A Exposição do Código-Fonte do Claude Code

Como Ocorreu o Vazamento do Source Map

Em 31 de março de 2026, o pesquisador de segurança Chaofan Shou notou algo estranho no registro npm. A versão 2.1.88 do @anthropic-ai/claude-code tinha sido publicada com um arquivo de source map JavaScript de 59,8 MB anexado.

Source maps são artefatos de depuração — eles traduzem código de produção minificado de volta para TypeScript legível para que os desenvolvedores possam compreender stack traces. Eles não deveriam ser publicados em pacotes públicos.

O mecanismo não é exótico. O bundler do Bun, que o Claude Code usa internamente, gera source maps por padrão, a menos que você os desative explicitamente. Há um bug aberto no Bun (oven-sh/bun#28001, registrado em 11 de março) relatando que source maps aparecem em builds de produção mesmo quando não deveriam. Se foi isso que causou o vazamento, então a própria toolchain de build da Anthropic publicou um problema conhecido que expôs seu próprio produto. Ninguém precisou hackear nada. O arquivo estava simplesmente lá, apontando para um arquivo zip no próprio bucket Cloudflare R2 da Anthropic.

A Anthropic confirmou o incidente como “um problema de empacotamento de versão causado por erro humano, não uma violação de segurança.” Vale notar: esta é a segunda vez que isso acontece — um vazamento de source map quase idêntico ocorreu com uma versão anterior em fevereiro de 2025.

Mais uma coisa para quem atualizou o Claude Code via npm naquela manhã: um ataque separado à cadeia de suprimentos no pacote axios estava ativo entre 00h21 e 03h49 UTC no mesmo dia. O Axios é uma dependência do Claude Code. Se você atualizou durante essa janela, audite suas dependências e revogue credenciais.

O Que Foi Realmente Exposto

Nenhum dado de cliente, nenhuma credencial de API, nenhum peso de modelo. O que foi exposto: aproximadamente 512.000 linhas de TypeScript em ~1.900 arquivos — o mecanismo de consulta, o sistema de ferramentas, a lógica de orquestração multi-agente, a compactação de contexto e 44 feature flags cobrindo funcionalidades que foram desenvolvidas mas ainda não lançadas.

Essas feature flags são a parte mais estrategicamente sensível. Código compilado por trás de flags que avaliam como false no build externo não é apenas um detalhe de implementação — é um roteiro de produto. Os concorrentes agora podem ver o que a Anthropic construiu e está considerando lançar. Essa surpresa estratégica não pode ser desfeita.

O Que É o claw-code?

Reescrita em Sala Limpa, Não um Arquivo

Horas após a exposição, repositórios espelhados apareceram no GitHub. A Anthropic começou a emitir notificações DMCA. A internet não esperou.

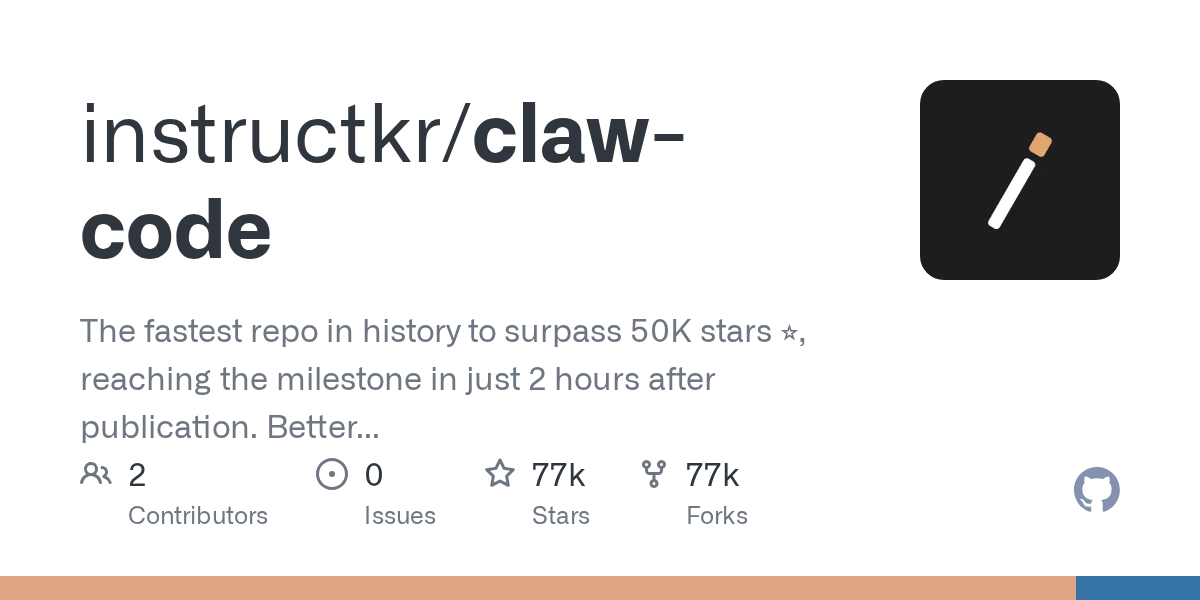

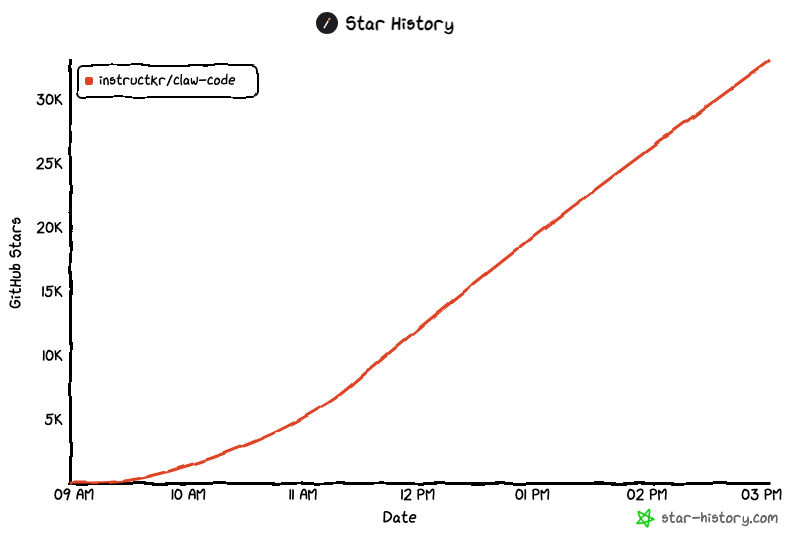

Sigrid Jin (@instructkr) — uma desenvolvedora coreana que havia participado da festa de primeiro aniversário do Claude Code em San Francisco em fevereiro — publicou o que se tornou o claw-code. O repositório atingiu 50.000 estrelas em duas horas, uma das taxas de acumulação mais rápidas já registradas pelo GitHub.

A distinção importante: claw-code não é um arquivo do TypeScript vazado. É uma reescrita em Python em sala limpa, construída do zero lendo a estrutura original do harness e reimplementando os padrões arquiteturais sem copiar o código-fonte proprietário da Anthropic. Jin o construiu durante a noite usando oh-my-codex, uma camada de orquestração sobre o Codex da OpenAI, com revisão de código paralela e loops de execução persistentes.

Se a reimplementação em sala limpa contorna totalmente a exposição de direitos autorais é uma questão jurídica, não técnica. Essa resposta ainda não está definida. O repositório é explícito: “Este repositório não reivindica propriedade sobre o material-fonte original do Claude Code.” Mas enquadramento e resultado legal não são a mesma coisa.

Estado Atual: Python Agora, Rust Depois

Em abril de 2026, a árvore de código-fonte principal é primeiro Python. A estrutura espelha os módulos principais do Claude Code: entrada CLI, mecanismo de consulta, gerenciamento de sessão em tempo de execução, execução de ferramentas, contexto de permissão, persistência de sessão e um parity_audit.py que rastreia explicitamente as lacunas em relação à implementação original.

Esse último arquivo vale a pena notar. É uma contabilidade honesta integrada do que a reescrita ainda não alcançou. Esse tipo de transparência é mais útil do que fingir completude.

Uma portabilidade para Rust está em andamento — descrita no README como a próxima direção. Sem versão estável, sem cronograma confirmado.

O Que a Arquitetura Revela

O verdadeiro valor aqui — para construtores — não é o drama. É o que a arquitetura exposta nos diz sobre como sistemas de codificação agêntica de nível de produção são realmente estruturados.

Padrões de Orquestração Multi-Agente

O Claude Code não é um único loop de chatbot. A análise da comunidade que se espalhou amplamente desde o vazamento descreve seu núcleo: um loop de agente, mais de 40 ferramentas discretas, carregamento de habilidades sob demanda, compressão de contexto, criação de subagentes, um sistema de tarefas com grafos de dependência e isolamento de worktree para execução paralela.

O padrão de subagente vale a pena entender. Quando uma tarefa arrisca preencher a janela de contexto primária, o Claude Code cria instâncias de agentes independentes com seu próprio contexto e escopo de tarefa. O trabalho exploratório não contamina o thread principal. As tarefas rodam em paralelo sem bloquear umas às outras.

O que é notável é o quão mínima é a camada de orquestração. Ela não impõe fluxos de trabalho rígidos. Fornece ferramentas, gerencia permissões e contexto, e sai do caminho. O modelo faz o raciocínio. O harness cria condições para que esse raciocínio seja útil.

Camadas de Permissão e Sandboxing de Ferramentas

Mais de quarenta ferramentas — execução bash, leitura de arquivos, fetch web, integração LSP, operações git — são individualmente controladas por permissão. Comandos bash compostos encadeados com &&, ||, ; ou pipes são avaliados sub-comando por sub-comando. Se qualquer parte for negada, o comando inteiro é bloqueado.

A lista de negação sempre vence sobre a lista de permissão. Esse é o design correto para qualquer coisa que execute comandos shell arbitrários.

Esse instinto arquitetural está convergindo em todo o ecossistema. A documentação de roteamento multi-agente do OpenClaw descreve políticas de ferramentas por agente, isolamento de sessão e perfis de autenticação separados — os mesmos padrões, aplicados a uma plataforma host diferente. Um agente com permissões amplas e sem sandboxing é um agente em que você não pode confiar para trabalho real. O campo está descobrindo isso.

Os Construtores Deveriam Prestar Atenção ao claw-code?

Uso Experimental vs. Produção

Se você está estudando design de harness agêntico — como estruturar permissões de ferramentas, como a compactação de contexto funciona, como a criação de subagentes é coordenada — o claw-code é genuinamente útil. A implementação Python é legível, o parity_audit.py fornece um mapa de onde diverge do original, e a arquitetura agora está bem documentada em múltiplas análises independentes.

Se você está construindo algo para lançar ou dependendo dele, o cenário é diferente. A reescrita em Python tem menos de uma semana. A portabilidade para Rust é aspiracional. Não há estabilidade de versionamento, nenhum compromisso de manutenção e nenhuma clareza sobre como a exposição legal pode afetar a continuidade do projeto. Depender do claw-code em produção significa apostar em um projeto que pode mudar significativamente — ou desaparecer — com base em fatores fora do seu controle.

Para a maioria dos construtores agora: leia o código, não o execute em produção.

Riscos Legais e de Estabilidade a Considerar

As ações DMCA da Anthropic contra arquivos do TypeScript original estão ativas. O status legal do claw-code como reescrita em sala limpa é genuinamente incerto. A reimplementação em sala limpa tem um histórico legal que às vezes protege projetos e às vezes não, dependendo dos detalhes. Qualquer pessoa construindo sobre isso deve levar essa incerteza em conta honestamente.

A questão de estabilidade é separada. Mesmo que o projeto continue sem impedimentos, uma base de código construída em uma única sessão noturna não está em paridade com o que está modelando. O parity_audit.py rastreia as lacunas — mas rastrear lacunas não é o mesmo que fechá-las.

Perguntas Frequentes

P: O claw-code é o mesmo que o Claude Code? Não. O Claude Code é a CLI TypeScript oficial da Anthropic, ativamente mantida, distribuída via npm. O claw-code é uma reescrita Python independente que espelha padrões arquiteturais. Mesma filosofia de design; projetos completamente diferentes.

P: Posso substituir o Claude Code pelo claw-code? Não hoje. O claw-code não está em paridade de recursos, a portabilidade para Rust não é estável e ele carrega questões legais não resolvidas. Para trabalho real de codificação, o Claude Code continua sendo a ferramenta de produção.

P: O que a ação DMCA da Anthropic significa para o projeto? A Anthropic tem como alvo repositórios que hospedam o TypeScript vazado original. O claw-code reivindica status de sala limpa como sua defesa. Se isso se sustenta legalmente está em aberto. O projeto pode enfrentar pressão independentemente disso.

P: O claw-code é open source? Está publicado no GitHub sob uma licença permissiva. Se “open source” e “seguro para depender” são a mesma coisa aqui é uma questão que vale a pena considerar.

A exposição arquitetural deste incidente importa mais para mim do que o claw-code em si. O design interno do Claude Code — criação de subagentes, sandboxing de ferramentas, compactação de contexto, camadas de permissão — agora está documentado em análises públicas muito além do que a engenharia reversa havia revelado anteriormente. Isso eleva a referência para qualquer pessoa construindo neste espaço.

Se o claw-code encontrará bases estáveis — legal e tecnicamente — genuinamente não sei. Por ora: leia-o, não o implante em produção.

Posts anteriores: