什么是 Claw Code?Claude Code 重写详解

claw-code 是对 Claude Code 智能体框架的全新 Python 重写版本。本文介绍它是什么、如何诞生,以及开发者需要了解的关键信息。

大家好,我是 Dora。你能想象吗?claw-code 仓库一出现,我就从那天早上开始关注它了。不是因为我期待使用它——而是因为它诞生的前因后果,让我们能清晰地看到智能体编程生态系统底层的真实运作方式,撇开所有喧嚣之后。

让我来梳理一下发生了什么、claw-code 究竟是什么,以及谁真正应该关注这件事。

事件经过:Claude Code 源码泄露

Source Map 泄露是如何发生的

2026 年 3 月 31 日,安全研究员 Chaofan Shou 在 npm 注册表中发现了一些异常。@anthropic-ai/claude-code 的 2.1.88 版本随包附带了一个 59.8 MB 的 JavaScript source map 文件。

Source map 是调试工具——它们能将压缩后的生产代码还原为可读的 TypeScript,帮助开发者理解堆栈跟踪。这类文件本不应该出现在公开发布的包中。

这个机制并不罕见。Claude Code 内部使用的 Bun 打包工具默认会生成 source map,除非你明确禁用它。Bun 存在一个已知 bug(oven-sh/bun#28001,3 月 11 日提交),报告称即使不应该出现,source map 也会出现在生产构建中。如果这就是泄露的原因,那么 Anthropic 自己的构建工具链在一个已知问题上”打了自己的脸”,暴露了自家产品。没有人需要入侵任何东西。文件就在那里,指向一个存放在 Anthropic 自己的 Cloudflare R2 存储桶中的 zip 压缩包。

Anthropic 确认此事件为”由人为失误导致的发布打包问题,而非安全漏洞”。值得注意的是:这已经是第二次发生——2025 年 2 月,一个早期版本也曾发生过几乎完全相同的 source map 泄露事件。

还有一点要提醒那天早上通过 npm 更新了 Claude Code 的用户:同一天 UTC 00:21 至 03:49 期间,axios 包遭受了一次独立的供应链攻击。Axios 是 Claude Code 的依赖项。如果你在那个时间窗口内进行了更新,请审查你的依赖项并轮换凭证。

究竟泄露了什么

没有客户数据,没有 API 凭证,没有模型权重。 泄露的内容是:约 1,900 个文件中大约 512,000 行 TypeScript 代码——包括查询引擎、工具系统、多智能体编排逻辑、上下文压缩,以及 44 个功能开关,覆盖了已构建但尚未发布的功能。

这些功能开关是战略敏感性最高的部分。隐藏在外部构建中值为 false 的开关背后的编译代码,不仅仅是实现细节——它是一份产品路线图。竞争对手现在可以看到 Anthropic 已经构建了什么、正在考虑发布什么。这种战略上的惊喜已经无法收回了。

claw-code 是什么?

全新重写,而非归档副本

泄露发生后数小时内,GitHub 上出现了多个镜像仓库。Anthropic 开始发出 DMCA 下架通知。互联网没有等待。

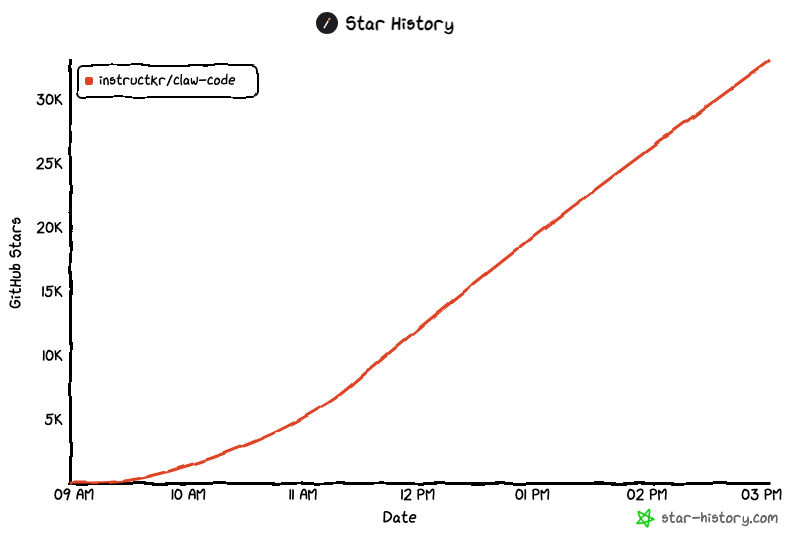

Sigrid Jin(@instructkr)——一位曾于 2 月赴旧金山参加 Claude Code 一周年聚会的韩国开发者——发布了后来成为 claw-code 的项目。该仓库在两小时内获得 50,000 颗 Star,是 GitHub 有记录以来最快的增长速度之一。

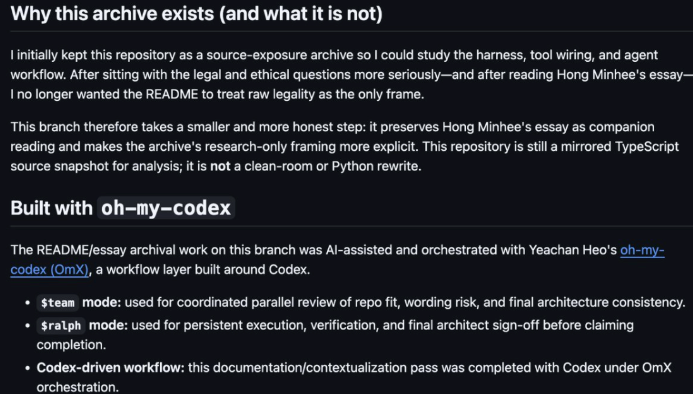

重要的区别是:claw-code 并不是泄露 TypeScript 代码的归档副本。 它是一个全新的 Python 重写版本,通过阅读原始架构结构、重新实现其架构模式而从头构建,并未复制 Anthropic 的专有源码。Jin 使用 oh-my-codex(一个基于 OpenAI Codex 的编排层)连夜完成了这个项目,配合并行代码审查和持续执行循环。

全新重写是否能完全规避版权风险,这是一个法律问题,而非技术问题。答案尚无定论。该仓库明确声明:“本仓库不主张对原始 Claude Code 源码素材拥有所有权。“但措辞表达和法律结果并不是一回事。

当前状态:Python 优先,Rust 在路上

截至 2026 年 4 月,主要源码树以 Python 为主。 其结构镜像了 Claude Code 的核心模块:CLI 入口、查询引擎、运行时会话管理、工具执行、权限上下文、会话持久化,以及一个明确追踪与原始实现差距的 parity_audit.py。

最后这个文件值得关注。它是对重写版本尚未追上的部分的内置诚实记录。这种透明度比假装已经完整要有用得多。

Rust 移植正在进行中——README 中将其描述为下一个方向。目前没有稳定版本,没有确认的时间表。

架构揭示了什么

对于构建者而言,这里真正的价值不在于戏剧性事件本身,而在于暴露的架构告诉我们生产级智能体编程系统实际上是如何构建的。

多智能体编排模式

Claude Code 并非一个单一的聊天机器人循环。泄露后广泛传播的社区分析描述了其核心:一个智能体循环、40 余个独立工具、按需技能加载、上下文压缩、子智能体生成、带依赖图的任务系统,以及用于并行执行的工作树隔离。

子智能体模式值得深入理解。当一个任务有填满主上下文窗口的风险时,Claude Code 会生成具有独立上下文和任务范围的独立智能体实例。探索性工作不会污染主线程。任务并行运行,互不阻塞。

值得注意的是,编排层有多么简洁。它不强加刚性工作流,而是提供工具、管理权限和上下文,然后退到一旁。推理由模型来完成。架构层为这种推理创造有利条件。

权限层与工具沙箱

四十余个工具——bash 执行、文件读取、网络请求、LSP 集成、git 操作——每个都单独进行权限控制。用 &&、||、; 或管道连接的复合 bash 命令会逐个子命令进行评估。如果其中任何部分会被拒绝,整个命令都会被阻止。

拒绝列表始终优先于允许列表。对于任何执行任意 shell 命令的场景,这是正确的设计。

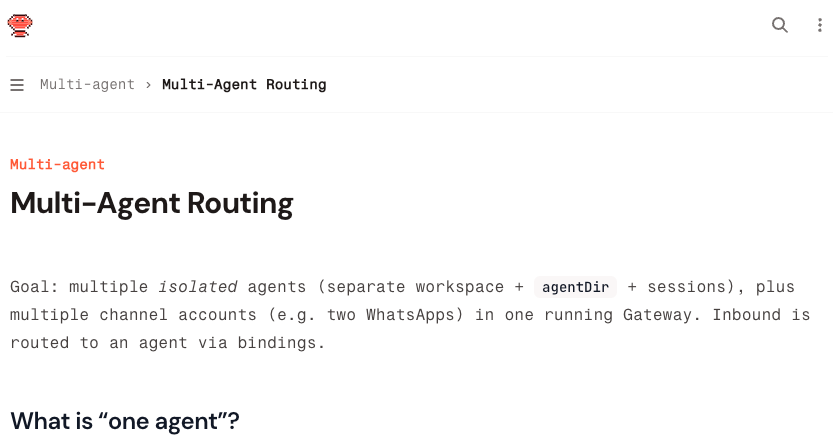

这种架构直觉正在整个生态系统中趋于一致。OpenClaw 多智能体路由文档描述了按智能体的工具策略、会话隔离和独立身份验证配置——相同的模式,应用于不同的宿主平台。一个权限广泛、没有沙箱隔离的智能体,是你无法信任用来处理真实工作的智能体。整个领域正在逐渐明白这一点。

构建者应该关注 claw-code 吗?

实验用途与生产用途

如果你在研究智能体架构设计——如何构建工具权限体系、上下文压缩如何工作、子智能体生成如何协调——claw-code 确实很有价值。 Python 实现可读性强,parity_audit.py 提供了与原始实现差异的清晰地图,架构也已在多份独立分析中有了详尽文档。

如果你在构建要发布或依赖的东西,情况则完全不同。 Python 重写版本问世不足一周。Rust 移植仍停留在愿景阶段。没有版本稳定性承诺,没有维护承诺,也没有关于法律风险如何影响项目延续性的明确答案。在生产环境中依赖 claw-code,意味着押注于一个可能因你控制范围之外的因素而大幅改变——甚至消失——的项目。

对大多数构建者而言,现在的建议是:阅读代码,不要在生产环境中运行。

需要考虑的法律与稳定性风险

Anthropic 的 DMCA 针对原始 TypeScript 存档的行动仍在进行中。claw-code 作为全新重写的法律地位确实不明朗。全新重写在法律上有着复杂的历史——有时能保护项目,有时则不能,取决于具体情况。任何基于此构建的人都应该诚实地将这种不确定性纳入考量。

稳定性问题是独立存在的。 即使项目能够不受阻碍地继续推进,一个在单个通宵构建出来的代码库也远未达到它所模仿对象的水平。parity_audit.py 追踪了这些差距——但追踪差距和弥合差距是两回事。

常见问题

问:claw-code 和 Claude Code 是同一个东西吗? 不是。Claude Code 是 Anthropic 官方的 TypeScript CLI,持续维护,通过 npm 发布。claw-code 是一个独立的 Python 重写版本,镜像了架构模式。设计理念相同,但完全是不同的项目。

问:我可以用 claw-code 替代 Claude Code 吗? 目前还不行。claw-code 尚未达到功能对等,Rust 移植尚不稳定,且存在未解决的法律问题。对于实际的编程工作,Claude Code 仍然是生产工具。

问:Anthropic 的 DMCA 行动对该项目意味着什么? Anthropic 的目标是托管原始泄露 TypeScript 的仓库。claw-code 以全新重写作为其抗辩依据。这在法律上是否站得住脚仍未解决。无论如何,该项目都可能面临压力。

问:claw-code 是开源的吗? 它以宽松许可证发布在 GitHub 上。“开源”和”可安全依赖”在这里是否等同,是一个值得深思的问题。

这次事件中的架构暴露,对我而言比 claw-code 本身更重要。Claude Code 的内部设计——子智能体生成、工具沙箱隔离、上下文压缩、权限分层——现在在公开分析中已有详尽记录,远超此前逆向工程所能揭示的程度。这为所有在这一领域构建产品的人提升了基准。

claw-code 能否在法律和技术层面站稳脚跟——我真的不知道。目前的建议是:读一读,但不要部署它。

往期文章: