Claw Code란 무엇인가? Claude Code 리라이트 설명

claw-code는 Claude Code 에이전트 하네스를 클린룸 방식으로 Python으로 재작성한 것입니다. 이것이 무엇인지, 어떻게 만들어졌는지, 그리고 개발자들이 알아야 할 사항을 알아봅니다.

안녕하세요, 여러분. 저는 Dora입니다. 믿어지시나요? 저는 claw-code 저장소가 처음 등장한 날 아침부터 지켜보고 있었습니다. 직접 사용할 것을 기대해서가 아니라 — 이 저장소가 만들어진 배경이 에이전트 코딩 생태계가 실제로 어떻게 작동하는지를, 모든 소음 아래에서, 분명히 보여주기 때문입니다.

무슨 일이 있었는지, claw-code가 무엇인지, 그리고 실제로 누가 관심을 가져야 하는지 설명해 드리겠습니다.

무슨 일이 있었나: Claude Code 소스 노출

소스 맵 유출이 발생한 경위

2026년 3월 31일, 보안 연구원 Chaofan Shou는 npm 레지스트리에서 이상한 점을 발견했습니다. @anthropic-ai/claude-code의 2.1.88 버전에 59.8MB짜리 JavaScript 소스 맵 파일이 첨부된 채로 배포되어 있었습니다.

소스 맵은 디버깅 아티팩트입니다 — 난독화된 프로덕션 코드를 개발자가 스택 트레이스를 이해할 수 있도록 읽기 쉬운 TypeScript로 변환해 줍니다. 공개 패키지에 포함되어서는 안 되는 파일입니다.

그 메커니즘은 복잡하지 않습니다. Claude Code가 내부적으로 사용하는 Bun의 번들러는 명시적으로 비활성화하지 않으면 기본적으로 소스 맵을 생성합니다. Bun에는 소스 맵이 프로덕션 빌드에 나타나서는 안 될 때도 나타난다는 공개 버그(oven-sh/bun#28001, 3월 11일 제출)가 있습니다. 이것이 유출의 원인이었다면, Anthropic 자체 빌드 툴체인이 알려진 버그를 포함한 채 자사 제품을 배포한 셈입니다. 누군가가 해킹할 필요도 없었습니다. 파일은 그냥 거기 있었고, Anthropic의 자체 Cloudflare R2 스토리지 버킷에 있는 zip 압축 파일을 가리키고 있었습니다.

Anthropic은 이 사건을 “보안 침해가 아닌 인적 오류로 인한 릴리즈 패키징 문제”라고 확인했습니다. 주목할 점: 이것이 두 번째 사례입니다 — 거의 동일한 소스 맵 유출이 2025년 2월 초기 버전에서도 발생했습니다.

그날 아침 npm을 통해 Claude Code를 업데이트하신 분들께 한 가지 더: 같은 날 00:21~03:49 UTC 사이에 axios 패키지에 대한 별도의 공급망 공격이 활성화되어 있었습니다. Axios는 Claude Code의 의존성입니다. 해당 시간대에 업데이트하셨다면 의존성을 감사하고 자격 증명을 교체하세요.

실제로 무엇이 노출되었나

고객 데이터, API 자격 증명, 모델 가중치는 없습니다. 노출된 것은: 약 1,900개 파일에 걸쳐 약 512,000줄의 TypeScript — 쿼리 엔진, 도구 시스템, 멀티 에이전트 오케스트레이션 로직, 컨텍스트 압축, 그리고 구현은 되었지만 아직 출시되지 않은 기능을 다루는 44개의 기능 플래그입니다.

그 기능 플래그들이 전략적으로 가장 민감한 부분입니다. 외부 빌드에서 false로 평가되는 플래그 뒤에 있는 컴파일된 코드는 단순한 구현 세부사항이 아닙니다 — 제품 로드맵입니다. 경쟁사들은 이제 Anthropic이 무엇을 만들었고 무엇을 출시 고려 중인지 볼 수 있습니다. 그 전략적 선점 효과는 되돌릴 수 없습니다.

claw-code란 무엇인가?

아카이브가 아닌 클린룸 재작성

노출 후 몇 시간 만에 GitHub에 미러 저장소들이 나타났습니다. Anthropic은 DMCA 삭제 요청을 보내기 시작했습니다. 인터넷은 기다리지 않았습니다.

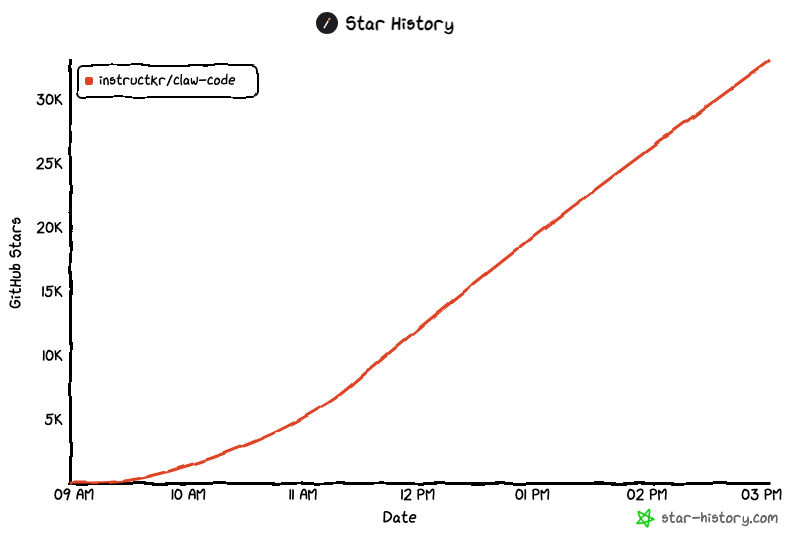

Sigrid Jin(@instructkr) — 2월 샌프란시스코에서 열린 Claude Code 첫 번째 생일 파티에 참석했던 한국 개발자 — 는 claw-code가 된 것을 공개했습니다. 이 저장소는 두 시간 만에 50,000 스타를 달성했으며, GitHub에서 기록된 가장 빠른 누적 속도 중 하나입니다.

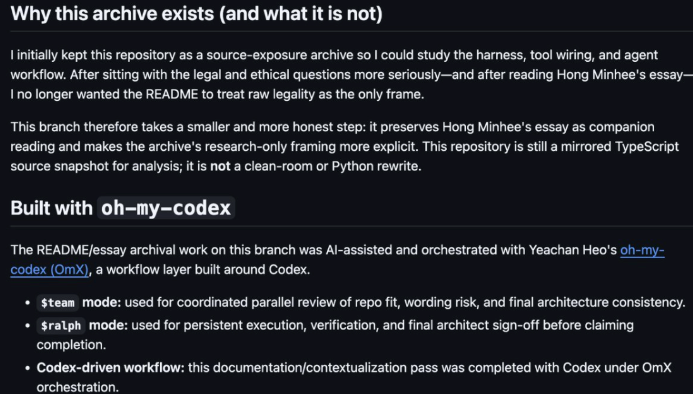

중요한 구분: **claw-code**는 유출된 TypeScript의 아카이브가 아닙니다. Anthropic의 독자적인 소스를 복사하지 않고 원본 하네스 구조를 읽어 아키텍처 패턴을 재구현한 클린룸 Python 재작성입니다. Jin은 OpenAI의 Codex 위에 있는 오케스트레이션 레이어인 oh-my-codex를 사용하여 병렬 코드 리뷰와 지속적인 실행 루프로 하룻밤 만에 만들었습니다.

클린룸 재구현이 저작권 문제를 완전히 피해갈 수 있는지는 기술적 문제가 아니라 법적 문제입니다. 그 답은 아직 정해지지 않았습니다. 저장소에는 명확히 적혀 있습니다: “이 저장소는 원본 Claude Code 소스 자료의 소유권을 주장하지 않습니다.” 그러나 표현 방식과 법적 결과는 같지 않습니다.

현재 상태: 현재는 Python, 이후에 Rust

2026년 4월 기준, 메인 소스 트리는 Python 우선입니다. 구조는 Claude Code의 핵심 모듈을 반영합니다: CLI 진입점, 쿼리 엔진, 런타임 세션 관리, 도구 실행, 권한 컨텍스트, 세션 지속성, 그리고 원본 구현과의 차이를 명시적으로 추적하는 parity_audit.py.

마지막 파일은 주목할 만합니다. 재작성이 아직 따라잡지 못한 부분에 대한 내장된 솔직한 회계입니다. 그런 종류의 투명성은 완성도를 가장하는 것보다 훨씬 유용합니다.

Rust 포트가 진행 중입니다 — README에 다음 방향으로 설명되어 있습니다. 안정적인 릴리즈도, 확정된 일정도 없습니다.

아키텍처가 드러내는 것

빌더들에게 여기서의 진짜 가치는 — 드라마가 아닙니다. 노출된 아키텍처가 프로덕션 수준의 에이전트 코딩 시스템이 실제로 어떻게 구성되어 있는지에 대해 무엇을 말해주는가입니다.

멀티 에이전트 오케스트레이션 패턴

Claude Code는 단순한 챗봇 루프가 아닙니다. 유출 이후 널리 퍼진 커뮤니티 분석은 그 핵심을 설명합니다: 하나의 에이전트 루프, 40개 이상의 개별 도구, 온디맨드 스킬 로딩, 컨텍스트 압축, 서브에이전트 생성, 의존성 그래프를 갖춘 태스크 시스템, 그리고 병렬 실행을 위한 워크트리 격리.

서브에이전트 패턴은 이해할 가치가 있습니다. 태스크가 주 컨텍스트 창을 채울 위험이 있을 때, Claude Code는 자체 컨텍스트와 태스크 범위를 가진 독립적인 에이전트 인스턴스를 생성합니다. 탐색적 작업이 주 스레드를 오염시키지 않습니다. 태스크들은 서로를 차단하지 않고 병렬로 실행됩니다.

주목할 만한 것은 오케스트레이션 레이어가 얼마나 최소한인가입니다. 엄격한 워크플로우를 강요하지 않습니다. 도구를 제공하고, 권한과 컨텍스트를 관리하며, 비켜섭니다. 모델이 추론을 수행합니다. 하네스는 그 추론이 유용할 수 있는 조건을 만들어 줍니다.

권한 레이어와 도구 샌드박싱

40개 이상의 도구들 — bash 실행, 파일 읽기, 웹 페치, LSP 통합, git 작업 — 각각이 개별적으로 권한 게이트가 설정되어 있습니다. &&, ||, ;, 또는 파이프로 연결된 복합 bash 명령은 하위 명령별로 평가됩니다. 어느 한 부분이라도 거부될 것이라면 전체 명령이 차단됩니다.

거부 목록은 항상 허용 목록보다 우선합니다. 임의의 셸 명령을 실행하는 모든 것에 올바른 설계입니다.

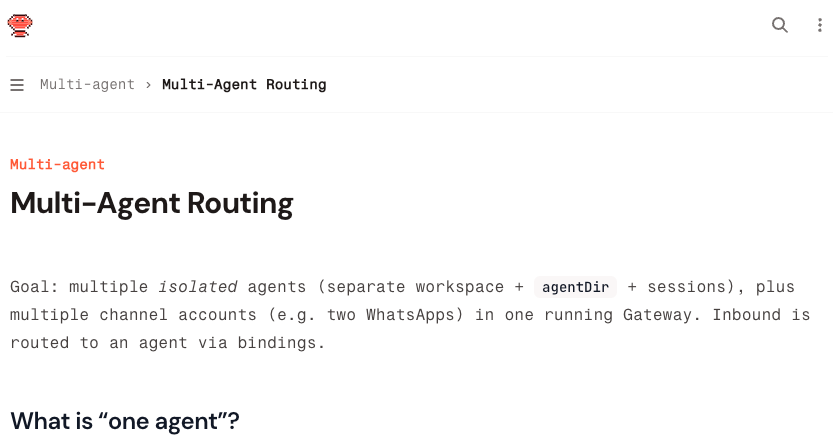

이 아키텍처적 직관은 생태계 전반에 걸쳐 수렴하고 있습니다. OpenClaw 멀티 에이전트 라우팅 문서는 에이전트별 도구 정책, 세션 격리, 별도의 인증 프로필을 설명합니다 — 동일한 패턴을 다른 호스트 플랫폼에 적용한 것입니다. 광범위한 권한을 가지고 샌드박싱이 없는 에이전트는 실제 작업을 신뢰할 수 없는 에이전트입니다. 이 분야가 이것을 파악해 나가고 있습니다.

빌더들이 claw-code에 주목해야 할까요?

실험적 사용 vs. 프로덕션 사용

에이전트 하네스 설계를 공부하고 있다면 — 도구 권한을 구조화하는 방법, 컨텍스트 압축이 어떻게 작동하는지, 서브에이전트 생성이 어떻게 조정되는지 — claw-code는 진정으로 유용합니다. Python 구현은 읽기 쉽고, parity_audit.py는 원본과 어디서 갈라지는지 지도를 제공하며, 아키텍처는 이제 여러 독립적인 분석을 통해 잘 문서화되어 있습니다.

출시하거나 의존할 것을 만들고 있다면, 상황은 다릅니다. Python 재작성은 일주일도 안 됩니다. Rust 포트는 포부에 불과합니다. 버전 안정성도, 유지보수 약속도, 법적 노출이 프로젝트의 지속성에 어떤 영향을 미칠지에 대한 명확성도 없습니다. 프로덕션에서 claw-code에 의존하는 것은 당신의 통제 밖의 요인으로 인해 크게 변하거나 — 또는 사라질 수 있는 프로젝트에 베팅하는 것을 의미합니다.

지금 대부분의 빌더들에게: 코드를 읽되, 프로덕션에서 실행하지는 마세요.

고려해야 할 법적 및 안정성 위험

원본 TypeScript 아카이브에 대한 Anthropic의 DMCA 조치는 활성화되어 있습니다. 클린룸 재작성으로서 claw-code의 법적 지위는 진정으로 불분명합니다. 클린룸 재구현에는 때로는 프로젝트를 보호하고 때로는 그렇지 않은 법적 역사가 있으며, 구체적인 내용에 따라 달라집니다. 이것을 기반으로 구축하는 사람은 그 불확실성을 솔직하게 고려해야 합니다.

안정성 문제는 별개입니다. 프로젝트가 방해 없이 계속된다 하더라도, 단일 야간 세션에서 구축된 코드베이스는 모델링하고 있는 것과 동등하지 않습니다. parity_audit.py는 격차를 추적합니다 — 그러나 격차를 추적하는 것이 격차를 해소하는 것과 같지는 않습니다.

FAQ

Q: claw-code는 Claude Code와 같은가요? 아닙니다. **Claude Code**는 Anthropic의 공식 TypeScript CLI로, 활발히 유지보수되며 npm을 통해 배포됩니다. claw-code는 아키텍처 패턴을 반영한 독립적인 Python 재작성입니다. 같은 설계 철학; 완전히 다른 프로젝트.

Q: Claude Code를 claw-code로 대체할 수 있나요? 현재는 아닙니다. claw-code는 기능 동등성에 도달하지 못했고, Rust 포트는 안정적이지 않으며, 해결되지 않은 법적 문제를 안고 있습니다. 실제 코딩 작업에는 Claude Code가 여전히 프로덕션 도구입니다.

Q: Anthropic의 DMCA 조치는 프로젝트에 어떤 의미인가요? Anthropic은 원본 유출된 TypeScript를 호스팅하는 저장소를 대상으로 했습니다. claw-code는 클린룸 지위를 방어로 주장합니다. 그것이 법적으로 유효한지는 해결되지 않았습니다. 프로젝트는 그와 무관하게 압박을 받을 수 있습니다.

Q: claw-code는 오픈 소스인가요? 허용적 라이선스 하에 GitHub에 공개되어 있습니다. 여기서 “오픈 소스”와 “의존하기에 안전한”이 같은 것인지는 생각해볼 가치가 있는 질문입니다.

이 사건의 아키텍처적 노출은 저에게 claw-code 자체보다 더 중요합니다. Claude Code의 내부 설계 — 서브에이전트 생성, 도구 샌드박싱, 컨텍스트 압축, 권한 레이어링 — 는 이제 역엔지니어링이 이전에 드러냈던 것을 훨씬 넘어서는 공개 분석으로 문서화되었습니다. 이것은 이 분야에서 구축하는 모든 사람의 기준선을 높입니다.

claw-code가 법적으로, 기술적으로 안정적인 기반을 찾을지 — 저도 진정으로 모릅니다. 지금은: 읽되, 배포하지 마세요.

이전 게시글: